SolarWinds는 공격자가 하드코딩된 자격 증명을 사용하여 패치되지 않은 시스템에 로그인할 수 있도록 허용하는 심각한 웹 헬프 데스크 취약점에 대한 핫픽스를 출시했습니다.

웹 헬프 데스크(WHD)는 정부 기관, 대기업, 의료 및 교육 기관에서 헬프 데스크 관리 작업을 자동화하고 간소화하는 데 널리 사용되는 IT 헬프 데스크 소프트웨어입니다. SolarWinds의 IT 관리 제품은 전 세계 300,000명 이상의 고객이 사용하고 있습니다.

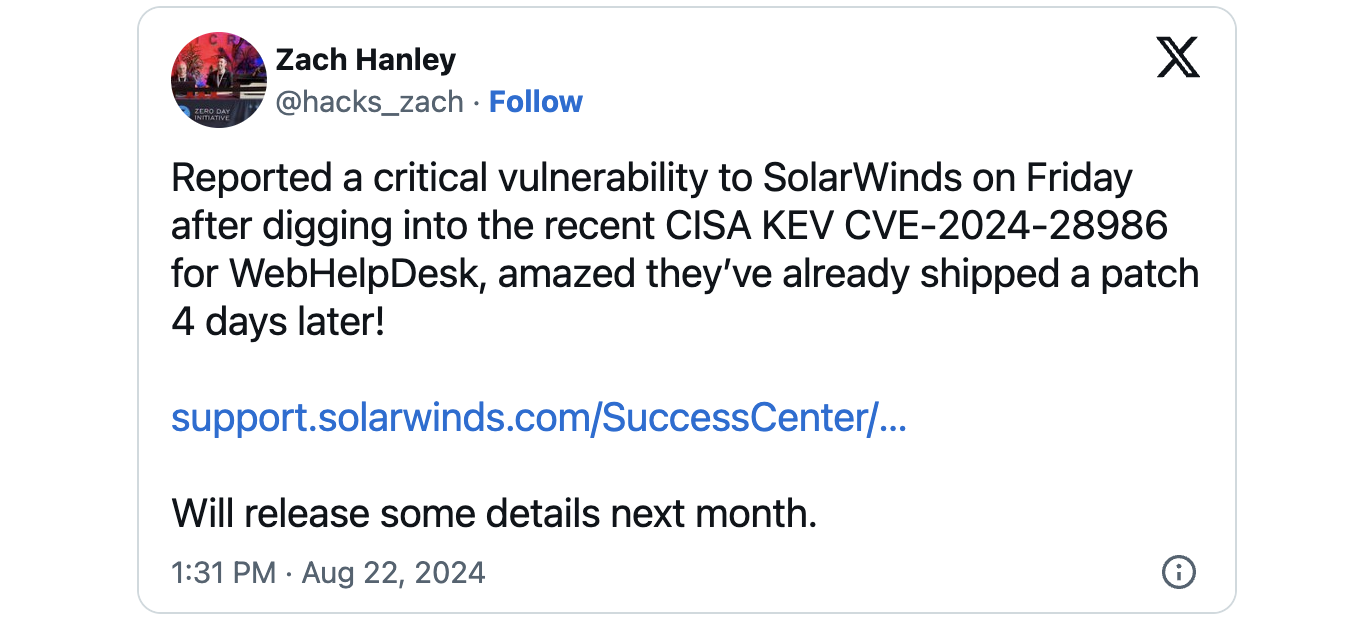

이번 수요일에 해결된 보안 결함(CVE-2024-28987)은 인증되지 않은 공격자가 성공적인 악용 후 대상 기기의 내부 기능에 액세스하고 데이터를 수정할 수 있도록 합니다. 이 취약점은 Horizon3.ai의 취약점 연구원인 Zach Hanley가 발견하고 보고했습니다.

SolarWinds는 아직 Trust Center에 이 WHD 취약점에 대한 보안 권고를 게시하지 않았으며 Web Help Desk 12.8.3 Hotfix 2가 출시되기 전에 CVE-2024-28987이 실제로 악용되었는지 여부는 공개하지 않았습니다.

해당 회사는 핫픽스 설치 및 제거에 대한 자세한 지침을 제공하고, 관리자들에게 이번 주 핫픽스를 배포하기 전에 취약한 서버를 Web Help Desk 12.8.3.1813 또는 12.8.3 HF1로 업그레이드하도록 경고합니다.

또한 핫픽스가 실패하거나 올바르게 적용되지 않을 경우 발생할 수 있는 문제를 방지하기 위해 핫픽스 설치 과정에서 파일을 교체하기 전에 모든 원본 파일의 백업을 만드는 것이 좋습니다.

핫픽스는 또한 적극적으로 악용되는 웹 헬프 데스크 RCE 버그를 수정합니다.

동일한 핫픽스에는 또한 중요한 WHD 원격 코드 실행 취약점(CVE-2024-28986)에 대한 수정 사항이 포함되어 있습니다. 이 취약점은 8월 14일에 또 다른 핫픽스로 해결되었으며, CISA는 이틀 후에 이 취약점이 공격에 악용되었다고 태그를 지정했습니다.

CISA는 1주일 전 KEV 카탈로그에 CVE-2024-28986을 추가하여 연방 기관이 구속력 있는 운영 지침(BOD) 22-01에 따라 9월 5일까지 네트워크의 모든 WHD 서버에 패치를 적용하도록 의무화했습니다.

사이버 보안 기관은 “이러한 유형의 취약점은 악의적인 사이버 공격자에게 빈번한 공격 벡터가 되며 연방 기업에 상당한 위험을 초래합니다.”라고 경고했습니다.

올해 초 SolarWinds는 Access Rights Manager(ARM) 소프트웨어의 12개가 넘는 중요한 원격 코드 실행(RCE) 결함을 패치했습니다. 2월에 5개, 7월에 8개가 패치되었습니다.

6월에 사이버보안 회사인 GreyNoise도 SolarWinds가 핫픽스를 출시한 직후 위협 행위자들이 SolarWinds Serv-U 경로 탐색 취약성을 악용하고 있다고 경고했습니다.