우크라이나 컴퓨터 비상 대응팀(CERT-UA)은 우크라이나 보안국을 사칭한 새로운 피싱 캠페인에 대해 경고했으며, 원격 데스크톱 접속이 가능한 맬웨어를 배포하고 있습니다.

이 기관은 UAC-0198이라는 이름으로 이 활동을 추적하고 있습니다. 2024년 7월 이후로 100대 이상의 컴퓨터가 감염된 것으로 추정되며, 여기에는 해당 국가의 정부 기관과 관련된 컴퓨터도 포함됩니다.

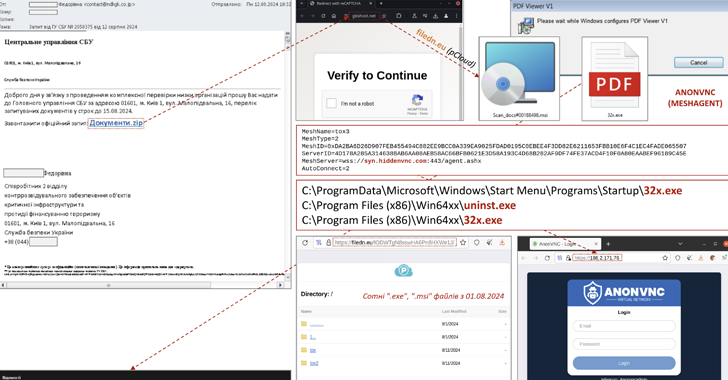

공격 체인에는 MSI 설치 파일이 포함된 ZIP 아카이브 파일을 전달하는 이메일을 대량으로 배포하는 방식이 포함되며, 이를 열면 ANONVNC라는 맬웨어가 배포됩니다.

MeshAgent라는 오픈소스 원격 관리 도구 기반의 ANONVNC는 감염된 호스트에 은밀하게 무단으로 접근할 수 있도록 합니다.

CERT-UA는 해킹 그룹 UAC-0102가 UKR.NET의 로그인 페이지를 모방한 HTML 첨부 파일을 전파하는 피싱 공격을 감행하여 사용자의 자격 증명을 훔쳤다고 밝혔습니다.

지난 몇 주 동안 이 기관은 또한 손상된 시스템에 Cobalt Strike Beacon을 배포하는 최종 목표로 PicassoLoader 맬웨어를 배포하는 캠페인이 급증했다고 경고했습니다. 이 공격은 UAC-0057로 추적된 위협 행위자와 관련이 있습니다.

CERT-UA는 “UAC-0057의 관심 대상은 프로젝트 사무소의 전문가와 우크라이나 관련 지방 정부 직원 중 ‘계약자’일 수 있다고 가정하는 것이 합리적이다”고 밝혔다.